Ein Small Business Guide zur Computerverschlüsselung

Verschlüsselung ist ein schwer zu erfassendes Konzept, aber sie ist ein notwendiger Bestandteil des Schutzes der sensiblen Daten Ihres Unternehmens. Auf einer grundlegenden Ebene ist Verschlüsselung der Prozess des Verschlüsselns von Text (Ciphertext genannt), um ihn für nicht autorisierte Benutzer unlesbar zu machen. Sie können einzelne Dateien, Ordner, Volumes oder ganze Festplatten innerhalb eines Computers sowie USB-Sticks und in der Cloud gespeicherte Dateien verschlüsseln.

Warum ist Verschlüsselung wichtig?

Der Zweck der Datei- und Festplattenverschlüsselung ist zu schützen Daten, die auf einem Computer oder einem Netzwerkspeichersystem gespeichert sind. Alle Organisationen, einschließlich kleiner bis mittlerer Unternehmen (SMBs), die persönlich identifizierbare Informationen (PII) wie Namen, Geburtsdaten, Sozialversicherungsnummern, Finanzinformationen und Ähnliches sammeln, müssen diese Informationen sichern. Eine Organisation kann verklagt werden, wenn ein Computer mit PII gestohlen wird und die Informationen weitergegeben oder weitergegeben werden.

Laut Joe Siegrist, Vice President und General Manager von LogMeIn LastPass Passwort-Management-Software, ist die Verschlüsselung Ihrer gesamten Festplatte ein gutes Geschäft Praxis.

"Laptops werden häufig verloren oder gestohlen, daher sollten KMUs im Voraus Schritte unternehmen, um die Daten auf ihnen zu schützen, um zu verhindern, dass sie ein Datenschutzrisiko darstellen", sagte Siegrist. "Um Daten vor neugierigen Blicken zu schützen, installieren Sie ein vollständiges Festplattenverschlüsselungs-Tool auf Mitarbeitercomputern und Laptops."

Wenn ein Laptop verloren geht oder gestohlen wird und die Dateien oder Datenträger nicht verschlüsselt sind, kann ein Dieb die Informationen leicht stehlen. Er muss nicht einmal das Anmeldekennwort kennen, um auf die Dateien zugreifen zu können - es ist einfach, einen Computer von einem USB-Stick zu booten und dann auf die Festplatten im Computer zuzugreifen.

Das heißt, die Festplattenverschlüsselung funktioniert nicht Schütze einen Computer nicht vollständig. Ein Hacker kann weiterhin über eine unsichere Netzwerkverbindung auf den Computer zugreifen, oder ein Benutzer kann auf einen bösartigen Link in einer E-Mail klicken und den Computer mit Malware infizieren, die Benutzernamen und Kennwörter stiehlt. Diese Arten von Angriffen erfordern zusätzliche Sicherheitskontrollen wie Anti-Malware-Software, Firewalls, Awareness-Training und so weiter. Durch das Verschlüsseln der Dateien eines Computers oder der gesamten Festplatte wird das Risiko eines Datendiebstahls erheblich verringert.

Verschlüsselungsarten für Computer

Die Verschlüsselung einzelner Dateien und Ordner macht genau das - es verschlüsselt nur bestimmte Elemente, denen Sie es mitteilen . Diese Methode ist akzeptabel, wenn relativ wenige Geschäftsdokumente auf einem Computer gespeichert werden, und es ist besser als überhaupt keine Verschlüsselung.

Eine Erhöhung ist Datenträgerverschlüsselung , die einen Container von Arten erstellt, der vollständig verschlüsselt ist. Alle Dateien und Ordner, die in diesem Container erstellt oder gespeichert werden, sind verschlüsselt.

Die vollständige oder vollständige Festplattenverschlüsselung ist die vollständigste Form der Computerverschlüsselung. Es ist für Benutzer transparent und erfordert nicht, dass Dateien an einem bestimmten Ort auf der Festplatte gespeichert werden - alle Dateien, Ordner und Volumes sind verschlüsselt.

Bei der vollständigen Festplattenverschlüsselung müssen Sie einen Verschlüsselungscode eingeben oder den Computer lesen lassen Ein Verschlüsselungsschlüssel (eine zufällige Zeichenfolge aus Buchstaben und Zahlen) von einem USB-Gerät beim Einschalten des Computers. Diese Aktion "entsperrt" die Dateien, so dass Sie sie normal verwenden können.

Integrierte Verschlüsselungsprogramme

Starke Verschlüsselung ist in modernen Versionen der Betriebssysteme Windows und OS X integriert und auch für einige Linux-Distributionen verfügbar .

Microsoft BitLocker ist ein Festplattenverschlüsselungstool, das in Windows 7 (Enterprise und Ultimate) und den Pro- und Enterprise-Editionen von Windows 8.1 und Windows 10 enthalten ist. Es wurde für die Zusammenarbeit mit einem TPM-Chip (Trusted Platform Module) in Ihrem Computer entwickelt , in dem der Verschlüsselungsschlüssel Ihrer Festplatte gespeichert ist. Es ist möglich, BitLocker auch ohne den Chip zu aktivieren, jedoch müssen einige Einstellungen innerhalb des Betriebssystems konfiguriert werden, die Administratorrechte erfordern.

Um BitLocker zu aktivieren, öffnen Sie Windows Explorer oder Datei-Explorer und klicken Sie mit der rechten Maustaste auf Laufwerk C :. Wenn Ihre Windows-Version BitLocker unterstützt, wird im Menü die Option "BitLocker aktivieren" angezeigt, auf die Sie klicken können, um das Programm zu aktivieren.

Wenn Sie BitLocker aktivieren, fordert Microsoft Sie auf, eine Kopie Ihres Wiederherstellungsschlüssels zu speichern. Dies ist ein wichtiger Schritt, da Sie den Wiederherstellungsschlüssel zum Entsperren Ihrer Festplatte benötigen. Ohne den Schlüssel können weder Sie noch andere Personen auf die Daten zugreifen. Sie können den Schlüssel zu Ihrem Microsoft-Konto, zu einer Datei speichern oder ausdrucken. Mit BitLocker können Sie auch beim Start eine PIN anfordern.

Apple FileVault bietet Verschlüsselung für Computer unter Mac OS X. Wenn Sie die Verschlüsselung aktivieren, fordert FileVault Sie auf, den Wiederherstellungsschlüssel für die Datenträgerverschlüsselung in Ihrem iCloud-Konto zu speichern down.

Unter Linux verschlüsseln Sie den Datenträger normalerweise während der Installation des Betriebssystems mit einem Tool wie dm-crypt. Es stehen jedoch auch Tools von Drittanbietern für die Verschlüsselung nach der Installation zur Verfügung.

Verschlüsselungsprogramme von Drittanbietern

TrueCrypt war früher eines der beliebtesten Open-Source-Verschlüsselungssoftwareprogramme, aber seine Entwickler hielten es nicht mehr aufrecht 2014. Sicherheitsexperten sind immer noch hin- und hergerissen, ob es sicher ist. Um auf der sicheren Seite zu bleiben, bleiben Sie bei einem Produkt, das regelmäßig getestet und aktualisiert wird. Die folgenden Produkte sind ein paar Open-Source-Produkte, die gut angesehen werden:

- VeraCrypt: Kostenlose Software, die unter Windows, Mac OS X und Linux läuft. Erhält häufig die höchsten Bewertungen von Benutzern und Drittanbieter-Testern.

- DiskCryptor: Ausgelegt für neue und alte Versionen von Microsoft Windows. Kann Partitionen und ganze Festplatten verschlüsseln.

- Gpg4win: Verwendet militärische Sicherheit zum Verschlüsseln und digitalen Signieren von Dateien und E-Mails.

Viele Anti-Malware-Anbieter wie Symantec, Kaspersky, Sophos und ESET enthalten Verschlüsselung in ihrer Sicherheit Suiten oder verkaufen Sie es als ein eigenständiges Produkt. Einen direkten Vergleich der besten Verschlüsselungssoftware auf dem Markt finden Sie auf der Zielseite unserer Schwesterseite Top Ten Reviews.

USB-Laufwerke sollten auch verschlüsselt sein, wenn Sie Dateien von einer verschlüsselten Festplatte kopieren Auf einem USB-Laufwerk können die Dateien automatisch entschlüsselt werden.

"Es ist wichtig, Mitarbeiter darüber aufzuklären, dass Daten nach dem Senden per E-Mail oder Kopieren auf einen USB-Stick nicht mehr durch diese Verschlüsselung geschützt sind", Siegrist sagte.

Um sicherzustellen, Dateien auf einem USB-Gerät verschlüsselt sind, verwenden Sie Software wie Microsoft BitLocker To Go, Open-Source-Software oder kaufen Sie USB-Laufwerke mit Verschlüsselung, wie IronKey, SanDisk und Kanguru.

Best Practices für Computerverschlüsselung

Bevor Sie die Verschlüsselung auf Ihrem Computer aktivieren, sichern Sie Ihre Datendateien und erstellen Sie eine Imagesicherung, bei der es sich um eine Kopie des gesamten Inhalts Ihrer Festplatte handelt. Sie sollten auch sicherstellen, dass Sie über das Installationsmedium des Betriebssystems verfügen und eine Notfallstartdiskette auf Wechselmedien erstellen.

Lassen Sie Ihren Computer in Zukunft regelmäßig sichern. Ein verschlüsselter Datenträger, der abstürzt oder beschädigt wird, kann dazu führen, dass Dateien für immer verloren gehen. Wenn Sie ein aktuelles Backup haben, können Sie relativ schnell arbeiten.

Verwenden Sie beim Erstellen eines Passcodes oder einer PIN Zufallszahlen und / oder Buchstaben und merken Sie sich diese. Je länger und komplexer, desto besser, aber nicht so komplex, dass Sie sich nicht daran erinnern können. Ziehen Sie zwei Phrasen zusammen, wie kurze Verse von zwei Liedern, die Sie mögen. Verwenden Sie nur den ersten Buchstaben jedes Wortes, und ersetzen Sie einige Zeichen, z. B. eine Null für ein "O" und ein "3" oder ein Nummernzeichen ("#") für ein "E". Verwenden Sie auch gemischte Großschreibung. Weitere Tipps zum Erstellen eines sicheren Passworts finden Sie in diesem Mobby Business-Artikel.

Bewahren Sie eine schriftliche Kopie Ihrer PIN oder Ihres Passworts und Ihres Verschlüsselungsschlüssels (falls getrennt) an einem sicheren Ort auf, falls Sie sie vergessen. Wenn Sie die Festplattenverschlüsselung aktivieren und Ihren Passcode vergessen, können Sie nicht auf Ihren Computer zugreifen, und auch niemand sonst, einschließlich IT-Personal oder sogar ein Datenrettungsdienst, sagte Siegrist.

Wenn Sie Wi-Fi verwenden, verwenden Sie Wi-Fi Protected Access 2 (WPA2), eine Verschlüsselungsform zum Schutz von drahtlosen Verbindungen. Verwenden Sie keine Wired Equivalent Privacy (WEP), die unter keinen Umständen sicher ist.

Verwenden Sie abschließend ein virtuelles privates Netzwerk (VPN), um von einem Laptop oder einem anderen mobilen Gerät aus auf das Büronetzwerk zuzugreifen. Ein VPN erstellt einen sicheren Tunnel über das Internet und verschlüsselt alle Daten, die Sie während dieser Sitzung senden und empfangen.

Beachten Sie, dass die Computerverschlüsselung nur ein Teil eines vollständigen Sicherheitsplans zum Schutz von Computern und vertraulichen Daten ist. Es ist eine notwendige Sicherheitskontrolle für Organisationen, die mit vertraulichen Daten umgehen, und sollte auf jedem Gerät aktiviert werden, das in die falschen Hände geraten könnte. Weitere Tipps und Ratschläge finden Sie in unserem Leitfaden für Cybersicherheit in kleinen Unternehmen.

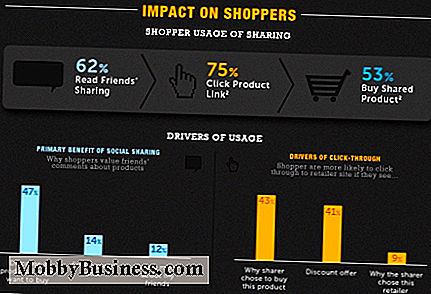

Wie sich Social Sharing auf Online-Shopping auswirkt

Social Sharing ist zu einer Mainstream-Aktivität geworden, heißt es in einer neuen Studie. Fast zwei Drittel aller Online-Shopper haben produktbezogene Kommentare von Freunden auf Facebook gelesen. Und das ist ein Lächeln auf den Gesichtern der Händler - drei Viertel dieser Käufer haben sich durchgeschaut, um die Produktseite auf der Website des Händlers zu besuchen.

Was meine Karriere als Navy Seal mir über ein erfolgreiches Startup beigebracht hat

Als ich mich im Alter von 30 Jahren als Navy SEAL beworben habe, wurde ich automatisch abgelehnt, weil ich zwei Jahre älter war als die Altersgrenze. Hätte ich mich damit zufrieden gegeben, den Regeln zu folgen, hätte ich mein Schicksal akzeptiert und wäre weitergegangen. Ich glaubte jedoch, dass ich ein idealer Kandidat wäre; Also blieb ich hartnäckig.